Perfides Täuschungsmanöver Emotet-Trojaner antwortet jetzt auf E-Mails

Der Emotet-Trojaner wird immer gefährlicher. Experten des BSI warnen jetzt sogar vor Mails, die wie eine Antwort auf zuvor verschickte Nachrichten aussehen. Anhang und Links könnten infiziert sein.

Mehrfach haben wir schon über den gefährlichen Emotet-Trojaner berichtet. Der Trojaner gilt als besonders gefährlich, da die Hintermänner ständig neue Tricks entwickeln, um die Empfänger zum Öffnen der infizierten Dateien zu verleiten. Jetzt haben Sicherheitsexperten erstmals Belege gefunden, dass die Schadsoftware sogar E-Mails ausliest und sich anschließend durch gefälschte Antwortmails weiterverbreitet. Die wichtigsten Informationen zu dieser neuen Entwicklung im Überblick.

Das sind die Hintergründe

Seit Monaten warnt das Bundesamt für Sicherheit in der Informationstechnik (BSI) vor der gefährlichen Schadsoftware, die sich meist in E-Mail-Anhängen oder Links verbirgt. Ist ein System erst einmal infiziert, verbreitet sich der Trojaner von dort aus selbständig weiter.

Außerdem liest die Schadsoftware die E-Mail-Kontakte aus. Diese Adressen dienen wiederum dazu, um weitere Phishing-Mails im Namen von real existierenden Personen und Firmen zu verfassen. Dadurch scheinen die Emotet-Betrugsmails häufig von einem Bekannten zu kommen. Das weckt Vertrauen bei den Empfängern und macht die Spam-Welle so unaufhaltsam.

Betrugsmails sehen aus wie Antworten auf früher verschickte Nachrichten

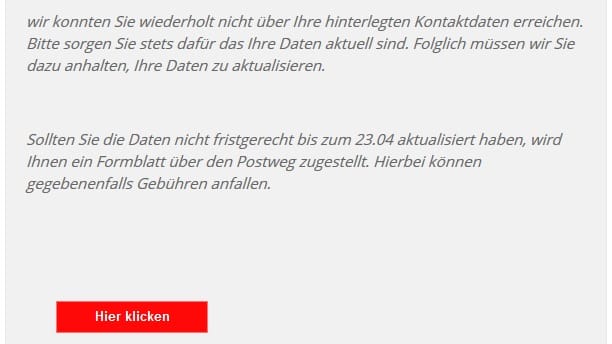

Wie das Computer-Notfallteam (Computer Emergency Response Team, CERT) des BSI nun berichtet, späht der Emotet-Trojaner aber nicht nur die Kontakte aus, sondern liest auch den Inhalt der Mails aus. Zumindest mit dem Mail-Programm Outlook scheint diese Methode zu funktionieren. Experten sprechen deshalb "Outlook-Harvesting" ("Outlook-Ernte").

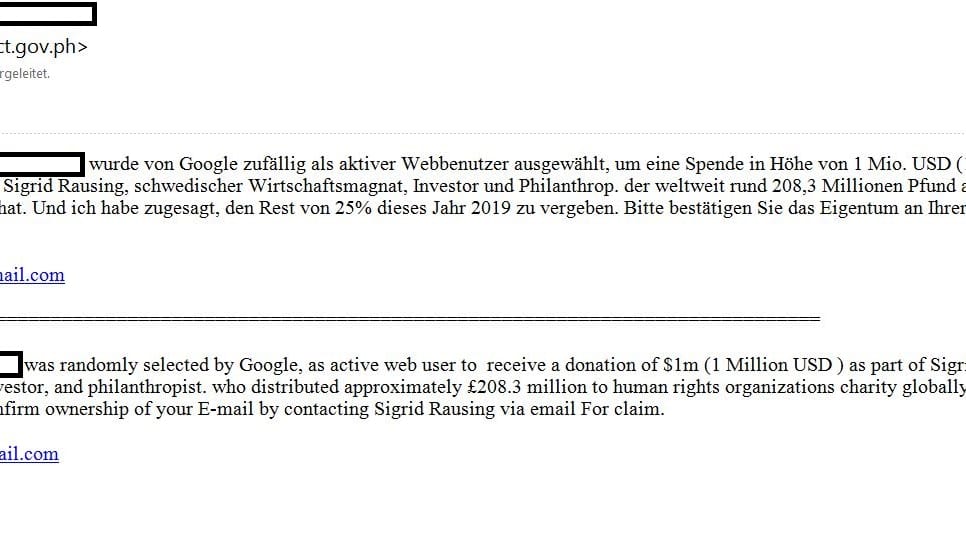

Die abgegriffenen Informationen nutzen die Täter wiederum, um glaubhafte Antwortmails zu verfassen. So wird die Wahrscheinlichkeit erhöht, dass der Empfänger die schadhaften Links und Mail-Anhänge öffnet und sein eigenes System infiziert.

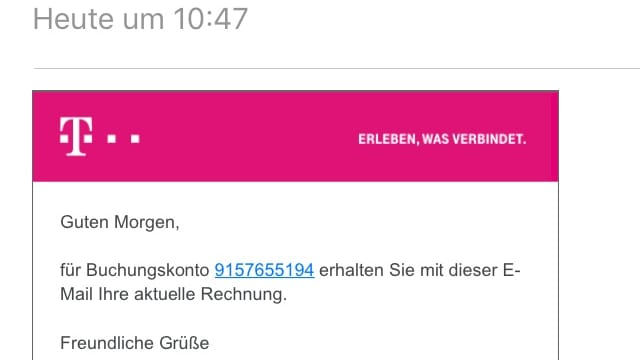

Die Masche gibt es offenbar schon seit Ende 2018. Doch erstmals liefert das CERT ein konkretes Beispiel, wie so eine Phishing-Mail aussehen könnte. In der dargestellten Mail knüpfen die Betrüger an die Unterhaltung zwischen einem Parkplatzmieter und der vermietenden Firma an und versuchen dem Betroffenen einen manipulierten Link unterzujubeln. Fährt man mit der Maus über den Link, zeigt sich jedoch, dass er auf eine andere Seite führt, als in der Mail angegeben wird.

Das Fachmagazin "heise.de" spricht von hochgefährlichem "Dynamit-Phishing". Schließlich machen solche Antwortmails einen deutlich glaubhafteren Eindruck, als willkürlich verschickter Massen-Spam, mit dessen Inhalt die Empfänger häufig nichts anfangen können.

Die neue Technik funktioniert mit Outlook

Bislang scheint diese Form des Phishing zwar nur mit dem Mail-Programm Outlook zu funktionieren. Das heißt aber nicht, dass Nutzer eines anderen Mail-Programms sicher sind: Auch sie können mit dem Emotet-Trojaner infiziert werden, wenn sie den schadhaften Anhang öffnen, der von einem infizierten Outlook-Account aus verschickt wurde.

- Gefährlicher Spam: Mit diesen Tricks wird der Emotet-Trojaner verbreitet

- Quiz: Erkennen Sie Phishing-Mails auf den ersten Blick?

- Bundesamt informiert: So schützen Sie sich vor dem Banking-Trojaner "Emotet"

Nach wie vor verbreitet sich der Emotet-Trojaner durch infizierte Word-Dateien. Die Schadsoftware wird ausgeführt, sobald der Nutzer die "Bearbeiten"-Funktion aktiviert. Weitere Informationen zum Umgang mit Emotet erhalten Sie auf der Seite der Verbraucherzentrale und in diesem Artikel.

Laut BSI zählt Emotet zu den "größten Bedrohungen durch Schadsoftware weltweit". Der Trojaner richtete bereits in zahlreichen Firmennetzwerken und auf Privatrechnern Schäden in Millionenhöhe an.

- Verbraucherzentrale: "Emotet: Gefährlicher Trojaner beantwortet empfangene E-Mails"