Gefährlicher Spam Mit diesen schmutzigen Tricks wird der Emotet-Trojaner verbreitet

Beinahe täglich schickt das Bundesamt für Sicherheit in der Informationstechnik (BSI) neue Warnungen vor dem Emotet-Trojaner heraus. Das Problem: Die Täter ändern häufig ihre Strategie und finden immer neue Wege, ihre Opfer mit betrügerischen Mails auszutricksen.

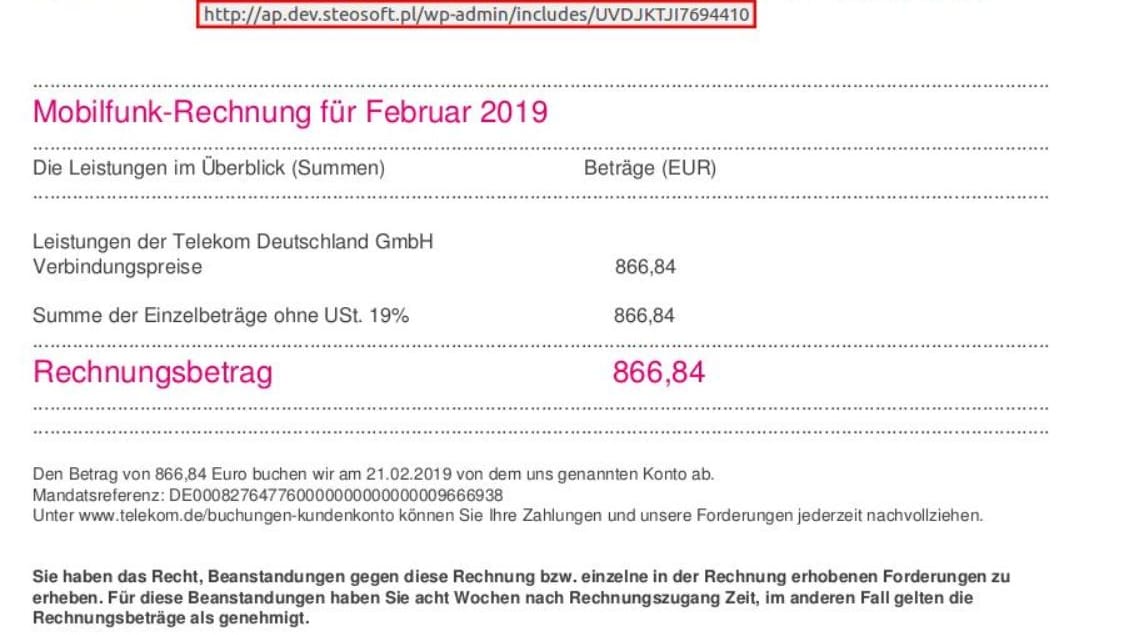

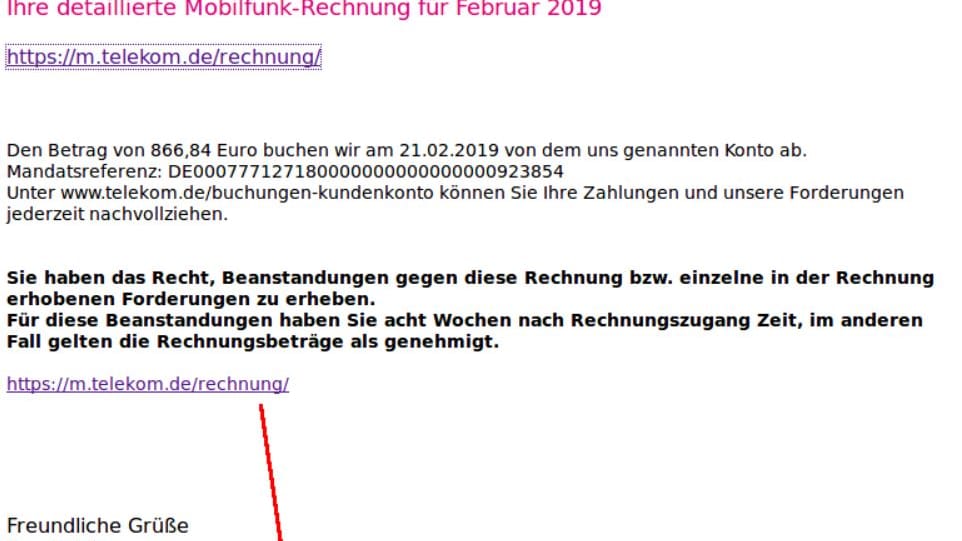

Der Emotet-Trojaner gilt als eine der größten aktuellen Bedrohungen durch Schadsoftware weltweit. Auch in Deutschland verursacht die Malware laut dem Bundesamt für Sicherheit in der Informationstechnik (BSI) hohe Schäden. Der Trojaner gelangt vor allem per E-Mail auf die Rechner von Unternehmen und Privatnutzern. Die Täter tarnen die Software als Dokument-Anhang, zum Beispiel in Bewerbungsmails oder in falschen Telekom-Rechnungen.

Die gefährlichen Spam-Mails werden in Wellen verschickt. Dabei ändern die Täter immer wieder ihre Strategie. Dadurch lässt sich die Verbreitung des Trojaners nur schwer eindämmen. Wir erklären einige der bereits bekannten Tricks.

Die Tarnung

Der Trojaner verbirgt sich entweder in einem Word-Dokument im Dateianhang oder hinter einem manipulierten Link. Dieser wiederum kann im Mail-Text selbst oder in einem Word- oder PDF-Dokument im Anhang enthalten sein. Der Linktext und das Ziel variieren häufig. Klickt man darauf, wird ein schädliches Word-Dokument heruntergeladen.

Manche dieser Trojaner-Mails enthalten sowohl eine infizierte Datei im Anhang, als auch einen schädlichen Link.

Wie das "Computer Emergency Response Team" (CERT) der Bundesverwaltung auf Twitter mitteilt, verstecken die Betrüger die schädlichen Word-Dokumente seit neuestem auch in passwortgeschützten ZIP-Archiven.

Wir benötigen Ihre Einwilligung, um den von unserer Redaktion eingebundenen X-Inhalt anzuzeigen. Sie können diesen (und damit auch alle weiteren X-Inhalte auf t-online.de) mit einem Klick anzeigen lassen und auch wieder deaktivieren.

Inhalt und Absender

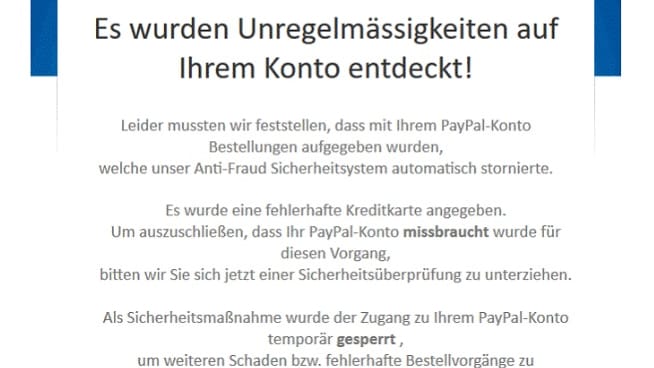

Mal geht es um eine Rechnung, mal um einen Bankeinzug, mal um aktualisierte Nutzungsvereinbarungen: Die Kriminellen wählen unterschiedliche Vorwände, um die Nutzer zum Öffnen des E-Mail-Inhalts zu bewegen. Dazu schlüpfen sie in die Rolle großer Unternehmen, wie etwa der Sparkasse, Microsoft oder der Telekom – aber auch von Firmenkunden, Job-Bewerbern oder Auftragsnehmern. Diese Methoden kennt man auch von Phishing-Mails. Woran man den Betrug erkennen kann, erklären wir in einem Artikel und in dieser Fotoshow.

Der Trick mit den Makros

Das Öffnen einer Emotet-Mail allein ist noch nicht gefährlich. Wer jedoch das infizierte Word-Dokument öffnet, wird aufgefordert, die Makros zu aktivieren. Dadurch wird die Schadsoftware letztendlich ausgeführt.

Auch hier wenden die Betrüger verschiedene Tricks an, um die Nutzer in die Falle zu locken. Sie ändern beispielsweise das Layout der infizierten Word-Dokumente und behaupten, der Nutzer brauche eine "Admin-Berechtigung", um das Dokument zu öffnen. Folgt man den Anweisungen, führt das jedoch dazu, dass die Makros aktiviert werden.

Wir benötigen Ihre Einwilligung, um den von unserer Redaktion eingebundenen X-Inhalt anzuzeigen. Sie können diesen (und damit auch alle weiteren X-Inhalte auf t-online.de) mit einem Klick anzeigen lassen und auch wieder deaktivieren.

Erhalten Sie Antworten aus Tausenden t-online-Artikeln.

Antworten können Fehler enthalten und sind nicht redaktionell geprüft. Bitte keine personenbezogenen Daten eingeben. Mehr Informationen. Bei Nutzung akzeptieren Sie unsere Datenschutzhinweise sowie unsere t-online-Assistent Nutzungsbedingungen.

Was passiert, wenn man das Programm ausführt?

Laut dem BSI liest die Trojaner-Software die E-Mail-Inhalte und Kontakte aus. Diese Informationen nutzen die Täter, um weitere Betrugsmails zu verschicken. Für die Empfänger sieht es dann so aus, als käme die Mail von jemandem, den sie kennen. Das weckt Vertrauen und verleitet zum Öffnen des gefährlichen Inhalts.

Ist das System erst einmal infiziert, lädt Emotet weitere Schadsoftware nach, zum Beispiel den Banking-Trojaner Trickbot. Darüber können die Täter sensible Daten, wie etwa Log-in-Informationen zum Online-Banking abgreifen oder sogar die Kontrolle über das System übernehmen.

- Phishing-Quiz: Erkennen Sie Betrugs-Mails auf den ersten Blick?

- Vorsicht, Phishing: Acht aktuelle Betrugs-Versuche

- Ratgeber: Woran man Phishing-Mails sofort erkennt

- Schadsoftware "Emotet": Behörde warnt vor falschen Microsoft-Mails

Was zu tun ist, wenn der Rechner befallen wurde

Das BSI empfiehlt Betroffenen, ihr Umfeld über das Problem zu informieren. Insbesondere die Mail-Kontakte sollten benachrichtigt werden, damit sie nicht ebenfalls auf den Betrug hereinfallen. Alle im Web-Browser gespeicherten Zugangsdaten sollten geändert werden. Da die Schadprogramme teilweise tiefgreifende Änderungen am infizierten System vornehmen, sollte der Rechner zudem neu aufgesetzt werden.

- BSI für Bürger: "Aktuelle Informationen zur Schadsoftware Emotet"

- CERT-Bund auf Twitter