Gefürchtete Schadsoftware Trojaner Emotet greift wieder Windows-PCs an

Die Schadsoftware Emotet ist zurück: Einer der wohl berüchtigsten Trojaner ist nach fünf Monaten Pause wieder aufgefallen. Er ist auch heute noch brandgefährlich.

Emotet gehört seit über fünf Jahren zu den gefürchtetsten digitalen Schädlingen überhaupt. Das Programm ist eigentlich ein Banking-Trojaner, der sich bei infizierten Windows-Rechnern automatisch nach Zugangsdaten für Online-Banking-Konten umsieht. Allerdings kann Emotet, sobald sich das Programm auf einem PC eingenistet hat, auch andere Programm-Module nachinstallieren und so zahlreiche weitere Funktionen erlangen, etwa Passwörter und Übertragungsschlüssel stehlen.

Derzeit werden wieder massiv Nachrichten an potenzielle Opfer verschickt, berichtet das IT-Magazin ZDNet.com unter Berufung auf den Chef-Sicherheitsforscher der Sicherheitsfirma Proofpoint, Sherrod DeGrippo. Andere Sicherheitsexperten, wie etwa der Chef von CSIS Security Group, Peter Kruse, berichten Ähnliches:

Wir benötigen Ihre Einwilligung, um den von unserer Redaktion eingebundenen X-Inhalt anzuzeigen. Sie können diesen (und damit auch alle weiteren X-Inhalte auf t-online.de) mit einem Klick anzeigen lassen und auch wieder deaktivieren.

Vor allem Unternehmen und Behörden fürchten die Schadsoftware, prominentester Fall in Deutschland war zuletzt das Berliner Kammergericht: Nach einer Infektion im Herbst musste das IT-System komplett neu aufgesetzt werden. Bis heute sei das Behörden-Netzwerk nicht repariert und die Mehrheit der rund 150 Richter nur eingeschränkt arbeitsfähig, berichtet der Tagesspiegel.

Emotet nutzt Informationen aus Outlook für seine Angriffe

Das tückische an Emotet ist, dass das Programm E-Mails in Outlook auswerten kann und anschließend erbeutete Textbausteine oder Mail-Betreffs nutzt, um sich besser getarnt weiter zu verbreiten.

Die Infektion läuft typischerweise per E-Mail ab: Die Empfänger erhalten eine Nachricht mit einem angehängten Office-Dokument oder einen Link und der Bitte, diese zu öffnen. Sind auf dem angegriffenen Rechner Makros erlaubt, also das Ausführen kleiner automatischer Programme, wie man sie oft in Excel oder Word-Formularen nutzt, kann sich Emotet selbständig installieren. Anschließend erfolgen vermutlich weitere Angriffsversuche bei Kontakten, die Emotet auf dem jeweiligen Rechner findet.

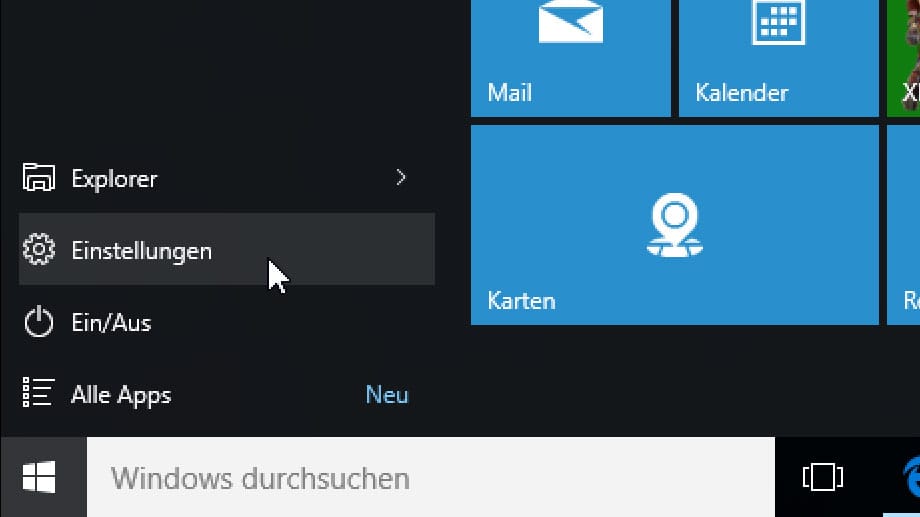

IT-Sicherheitsforscher James Quinn berichtet auf der IT-Sicherheitsseite BleepingComputer.com, dass die neuste Version von Emotet selbst diejenigen auszutricksen versucht, die Makros auf ihrem PC deaktiviert haben. Eine Einblendung behauptet, dass das angehängte Dokument nicht geöffnet werden könne, weil es auf iOS erstellt worden sei. Wer anschließend wie gefordert auf zwei Schaltflächen ("Enable Edition" und "Enable Content") klickt, aktiviert die Automatik unwissentlich und macht den Weg für die Emotet-Infektion frei.

Das Ziel der neuen Angriffswelle ist derzeit noch unklar

Welche Absicht genau hinter der aktuellen Angriffswelle steckt, ist derzeit noch unbekannt. Bislang wurden zwar hauptsächlich Angriffe in den USA und Großbritannien beobachtet. Sicherheitsforscher Quinn betont aber, dass die Angriffe weltweit erfolgen.

Der beste Schutz, um nicht selbst Opfer von Emotet zu werden, besteht darin, nicht arglos einer E-Mail angehängte Dokumente zu öffnen oder Links anzuklicken – selbst wenn Absender oder Betreff halbwegs vertrauenswürdig erscheinen. Erwartet man von der betreffenden Person kein Dokument, sollte man im Zweifel besser telefonisch nachfragen, ob die Datei tatsächlich vom Absender verschickt wurde. Ein zweiter wichtiger Punkt ist, Makros unter Microsoft Office möglichst zu deaktivieren. Unter diesem Link erklärt Microsoft Schritt für Schritt, wie sich die Makroeinstellungen verändern lassen.

Ein weiterer wichtiger Schritt ist, stets die aktuellen Sicherheitspatches für Windows und Microsoft Office einzuspielen, außerdem sollte auf jedem PC ein aktueller Virenscanner installiert sein.

- ZDNet-com: Emotet botnet returns after a five-month absence

- Tagesspiegel: Wie ein Computervirus das Berliner Kammergericht seit Monaten im Griff hat

- BleepingComputer.com: Emotet spam trojan surges back to life after 5 months of silence

Quellen anzeigen