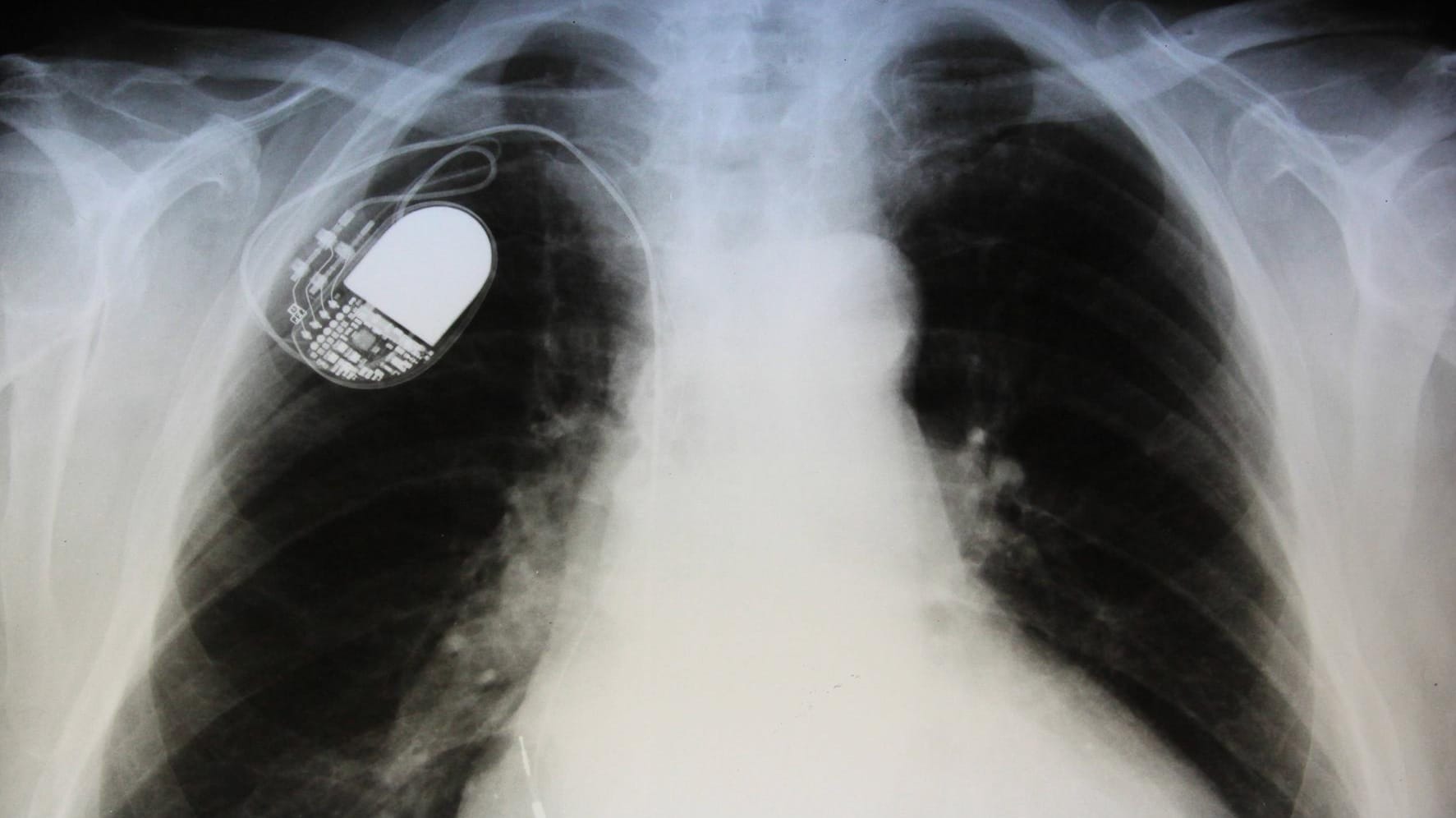

Hersteller streitet Gefahr ab Forscher zeigen, wie Hacker Herzschrittmacher abschalten können

Herzschrittmacher werden mit einer Software gesteuert. Diese lässt sich von außen manipulieren. Das kann bis zum Ausfall des Gerätes und zum Tod des Trägers führen. Der Hersteller reagiert 18 Monate lang nicht auf die Alarmmeldung.

Betroffen von einer Software-Schwachstelle sind Herzschrittmacher der US-Firma Medtronic. Verwundbar sind die Geräte aus der Ferne, wenn sie Software-Updates beziehen.

Dazu wird eine VPN-Verbindung zum Software verteilenden Netzwerk des Herstellers aufgebaut, bei dem ein Nutzername und ein Passwort eingegeben werden muss. Doch diese sind leicht auslesbar, die Updates sind nicht digital signiert und werden unverschlüsselt per HTTP zum Gerät übertragen.

Das fanden die Sicherheitsforscher Billy Rios, Jesse Young und Jonathan Butts heraus, die die Schwachstelle in ihrem Vortrag bei der "Black Hat"-Sicherheitskonferenz in Las Vegas (US-Staat Nevada) vorstellten. Die Forscher konnten nach Belieben die Frequenz der Impulse des Schrittmachers verändern und ihn auch komplett anhalten.

18 Monate steht Sicherheitslücke offen

Die Forscher hatten die Firma schon vor 18 Monaten auf die Lücke aufmerksam gemacht. Doch die Schwachstelle wurde nicht geschlossen. Die Firma Medtronic ist der Meinung, dass die Lücke keinen Einfluss auf das Wohl der Patienten habe und es keine Notwendigkeit gebe, sie per Update zu schließen. "Das war die frustrierendste Erfahrung meiner Karriere", sagt Billy Rios in seinem Vortrag.

"Einen Angriff schließt der Hersteller aus, weil ein Angreifer sein Opfer dauerhaft über lange Zeit elektronisch überwachen müsste und dann in dem extrem kurzen Zeitfenster des aktivierten Fernzugriffs zuschlagen müsste", erklärte der IT-Sicherheitsexperte Jan Rähm im Deutschlandfunk.

Auf dem gleichen Weg lassen sich auch die Insulinpumpen des Herstellers manipulieren. Den Forschern gelang es, Befehle an eine Pumpe zu senden, die sich in der Nähe befand. Sie konnten damit die Dosis verändern und die Ausgabe komplett stoppen. Dazu mussten sie unter anderem die Seriennummer des Geräts herausfinden.