Mehr als 150 Journalistinnen und Journalisten berichten rund um die Uhr für Sie über das Geschehen in Deutschland und der Welt.

Zum journalistischen Leitbild von t-online.Keylogger-Fund am Dienstrechner Polizist spitzelte angeblich, um Kaffeekasse zu hacken

An einem Computer der Polizei Berlin wird ein Gerät zum Ausspionieren von Tastatureingaben gefunden. Die Innenverwaltung liefert nun die Begründung des Täters, und sie ist haarsträubend.

Es ging angeblich um eine Million Euro, als bei der Berliner Polizei ein Beamter ein Spionagegerät an einen Rechner steckte. Und zwar ein virtuelles Guthaben von einer Million Euro, das der Polizist sich in der Kaffeekasse gutschreiben und dafür an die Zugangsdaten des Chefs wollte. So erklärt die Berliner Innenverwaltung, warum bei der Polizei ein Keylogger zum Aufzeichnen von Tastatureingaben gefunden wurde. Kritiker beruhigt das wenig, und die Datenschutzbeauftragte hat ein grundsätzliches Problem.

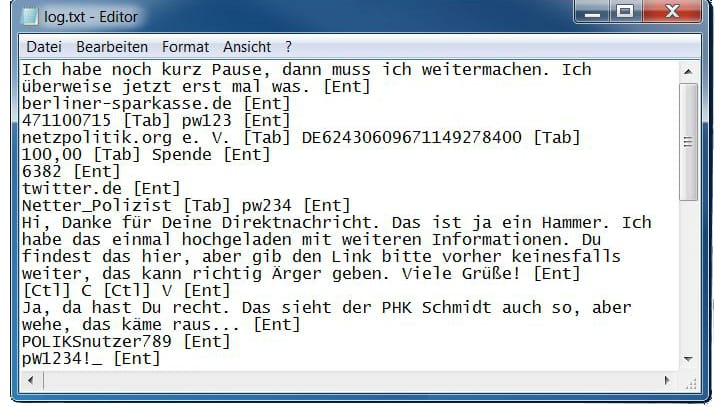

Durch Recherchen von t-online.de war im September der Fall bekannt geworden, den die Polizei lieber unter der Decke gehalten hätte. Im März war ein Keylogger an einem Rechner der Direktion Einsatz* gefunden worden, zu der auch die Bereitschaftspolizei gehört. Damit können Tastatureingaben aufgezeichnet und Passwörter gestohlen werden.

Staatssekretärin informierte über Details

Es folgte ein Rundschreiben an einen kleinen Kreis Informationssicherheitsveranwortlicher anderer Direktionen mit Hinweisen, wie bei einem Fund vorzugehen ist. Nicht informiert wurden die Datenschutzbeauftragte des Landes, der zuständige Personalrat und die breite Belegschaft. Es sei "ein Scherz" geplant gewesen, teilte die Polizei dazu mit. Fragen blieben offen.

Die versuchte Sabine Smentek, Berlins IT-Staatssekretärin, jetzt zu beantworten: Im Ausschuss für Kommunikationstechnologie und Datenschutz des Berliner Abgeordnetenhauses ging es eigentlich vor allem um die Abwahl des Vorsitzenden, des AfD-Politikers Roland Gläser, weil der den Chemnitzer Haftbefehl getwittert hatte. Unter "Verschiedenes" kamen die absurden Hintergründe der Späh-Attacke zur Sprache.

Zugriff auf die Kaffeekassen-Liste gewollt

Ein Rechner beim "polizeiärztlichen Dienst" sei betroffen gewesen, erläuterte Smentek. Dort habe ein Polizist, der im Kollegenkreis wegen Zahlungsrückständen bei der Kaffeekasse aufgezogen werde, damit einen Scherz treiben wollen. Plan war demnach, mit dem Keylogger an die Zugangsdaten seines Chefs zu gelangen, um dann auf die Liste mit den Zahlungen zuzugreifen.

In der Datei habe er sich dann ein Guthaben von einer Million Euro gutschreiben wollen. Die Kollegen sollten große Augen machen und über seinen Witz lachen. So stellt es die Innenverwaltung dar. Nach dem Fund des Keyloggers an einem Montag und bei anlaufenden Ermittlungen hat der Mann sich dann offenbar Donnerstags selbst gemeldet.

Disziplinarverfahren erst nach Bekanntwerden

Die Folgen: Bisher keine, sagt Jörn Badendick, Pressesprecher der Personalvertretung der "Unabhängige in der Polizei e.V.", ein Verein, der sich als Alternative zu der gewerkschaftlichen Personalvertretung versteht. Zwar gab es ein Ermittlungsverfahren, doch die Staatsanwaltschaft fand laut Polizei "keine strafrechtlich relevanten Umstände". Und das Disziplinarverfahren sei erst nach öffentlichem Bekanntwerden des Vorfalls eingeleitet worden, so Badendick.

Die "Unabhängigen" stört der Umgang der Polizeiführung mit solchen Vorfällen, weil die Verfehlungen Einzelner geeignet seien, die gesamte Polizei in schlechtes Licht zu rücken. Die Polizeiführung müsse ein Interesse haben, offensiv Verstöße aufzuklären und möglichst schwer zu machen. "Wir und die Öffentlichkeit werden aber hingehalten, beschwichtigt und belogen." Es gebe Sicherheitsprobleme, die auf Sparen bei Hard- und Softwarekomponenten zurückzuführen seien.

Nach anderen Vorfällen habe man gefragt, ob es noch mehr gebe – "da hätte das auf den Tisch gemusst". Ende September waren Vorwürfe gegen einen Polizisten bekannt geworden, der unter anderem Meldeadressen von Erdogan-Kritikern in Berlin an die türkische Botschaft übergeben haben soll. Die lassen sich über die Polizeirechner leicht abfragen – und noch viel mehr Daten zu Personen, die als Täter, Opfer oder Zeugen bei der Polizei registriert worden sind.

Zugriffe werden protokolliert

Wer auf welche Daten zugreift, wird in der Regel protokolliert. So flog eine Polizistin auf, die ihre Nachbarschaft ausspioniert hat. Interne Ermittler stießen auch darauf, wer einen Drogenhändlerring mutmaßlich mit Polizeiinterna versorgt hatte. Ein 39-jähriger Oberkommissar wanderte in Untersuchungshaft. Diese Beamte hatten ihre eigenen Zugangsdaten genutzt.

Für Polizisten mit zweifelhaften Absichten kann es von Interesse sein, sich mit dem Account eines anderen einzuloggen. Die "Unabhängigen" kritisierten auch, man habe sich nach dreimaligem falschen Einloggen einfach telefonisch ohne weitere Kontrollen ein neues Passwort geben lassen können.

Der Kaffeekassen-Scherzbold hat per Keylogger die Zugangsdaten seines Vorgesetzten ausgespäht, mit dem laut Badendick auch der Zugriff auf das Polizeiliche Landessystem zur Information, Kommunikation und Sachbearbeitung (POLIKS) möglich war. Das Teil wurde aber entdeckt, ehe der Mann es auslesen konnte. Und die Polizei ließ sich durch Nachfrage bei ihm beruhigen: "Eine Missbrauchsabsicht hinsichtlich sensibler polizeilicher Datenbestände konnte ausgeschlossen werden", teilte sie mit.

Datenschutzbeauftragte fühlt sich ausgesperrt

Die Datenschutzbeauftragte des Senats wurde von der Polizei nicht eingeschaltet, "zum wiederholten Mal nicht", wie es von dort heißt. Die Behörde wurde erst durch die Recherchen von t-online.de aufmerksam, fragte nach – und hat "auf die entscheidenden Fragen keine Antwort bekommen", sagt Sprecherin Dalia Kues.

Hier gibt es grundsätzlichen Streit: "Es geht darum, ob die Polizei uns in unserer Pflicht als Aufsichtsbehörde beschränken darf", sagt Kues. Die Polizei stelle sich auf den Standpunkt, dass sie Fragen nicht beantworte, weil es staatsanwaltliche Ermittlungen gebe. So erklärte es auch die Staatsekretärin. Das würde bedeuten: Vorfälle in den eigenen Reihen müsste die Polizei demnach nicht der Datenschutzbeauftragten melden, wenn sie nur schwerwiegend genug sind.

"Und die Staatsanwaltschaft sieht kein strafbares Verhalten und wird auch nicht tätig", sagt der Linken-Abgeordnete Niklas Schrader, Mitglied in dem Ausschuss. "Da beißt sich die Katze in den Schwanz." Der Fall mache ihm Sorgen "wegen der allgemeinen Einstellung bei der Polizei zum Datenschutz. Zum wiederholten Mal wird hier bagatellisiert."

- Keylogger im Einsatz: Spionage-Werkzeug an PC der Berliner Polizei gefunden

Hier habe es jemand nach offizieller Darstellung zum Scherz gemacht, sagt FDP-Ausschussmitglied Bernd Schlömer, Sprecher für Bürgerrechte und Digitalisierung. Für ihn stellt sich aber die Frage, "ob die Polizei solchen Missbrauch identifizieren kann und ausreichend Vorkehrungen gegen Innentäter unternimmt."

*In einer früheren Fassung hatten wir an dieser Stelle verkürzend geschrieben, der Keylogger sei an einem Rechner der Bereitschaftspolizei gefunden worden.

- Eigene Recherchen

- Pressemitteilung der Polizei

- Antwort der Polizei auf t-online.de-Anfrage

Quellen anzeigen