Mehr als 150 Journalistinnen und Journalisten berichten rund um die Uhr für Sie über das Geschehen in Deutschland und der Welt.

Zum journalistischen Leitbild von t-online.Tipps zum sicheren Arbeiten Warum Homeoffice derzeit besonders gefährlich ist

Wegen der Corona-Krise arbeiten viele Menschen im Homeoffice. Experten warnen vor den Sicherheitsrisiken. Worauf Sie achten müssen – und welche Gefahren im Mail-Postfach lauern können.

Viele Menschen in Deutschland arbeiten derzeit im Heimbüro. Denn aufgrund der Corona-Epidemie ist das öffentliche Leben auf das Nötigste beschränkt. So soll die Verbreitung des Coronavirus eingedämmt werden.

Doch im Homeoffice lauern andere Gefahren. Denn Internetkriminelle nutzen die Sorgen der Bevölkerung, um mit Spam-Mails Rechner zu attackieren. An sich sind solche Angriffsversuche nichts Neues. Der Unterschied jetzt: Im Büro werden Anwender vom Firmennetzwerk geschützt. Hier beobachten IT-Profis den Datenverkehr und achten auf verdächtige Aktivitäten. Zu Hause ist aber jeder Nutzer selbst für die Sicherheit verantwortlich.

Wer im Homeoffice auf Spam-Mails hereinfällt, gefährdet nicht nur sich und seinen eigenen Rechner, sondern eventuell auch Firmendaten. Wir zeigen, auf welche Gefahren Sie achten müssen – und wie Sie auch im Homeoffice sicher arbeiten können.

Wie Kriminelle die Corona-Krise ausnutzen

Dass Kriminelle die Corona-Krise ausnutzen, sagt auch Christian Lueg, IT-Sicherheitsexperte beim Antivirenhersteller Eset. So beobachte Eset einen "massiven Anstieg krimineller Aktivitäten im Corona-Umfeld." Ziel solcher Attacken sei es, persönliche Informationen wie Adresse, Benutzernamen, Passwörter oder Kreditkartendaten abzugreifen. Holger Unterbrink fügt im Gespräch mit der Deutschen Presseagentur hinzu: "Wir haben so ziemlich alle Malware-Familien gesehen, die jetzt quasi auf diesen Zug aufspringen." Unterbrink nimmt beim Sicherheitsunternehmen Cisco Talos Bedrohungsanalysen vor.

Sicherheitsfirma Eset berichtet von falschen Spendenaufrufen oder Spam- und Phishing-Mails mit vermeintlichen Informationen zum Coronavirus im Namen renommierter Institutionen – wie Mails im Namen der WHO. Ein anderes Beispiel: "Fake-Shops für Atemmasken und Desinfektionsmittel sprießen derzeit wie Pilze aus dem digitalen Boden", sagt Lueg.

Nutzer sollten sich auch vor falschen Coronakarten hüten. Davor warnt das BKA in einem Tweet am Montag. Auf der Karte sollen Nutzer aktuelle Zahlen zu Infizierten erhalten. Wer auf die Links in der Mail klickt, lädt aber Schadsoftware auf den Rechner, die "Passwörter und Zugangsdaten ausliest".

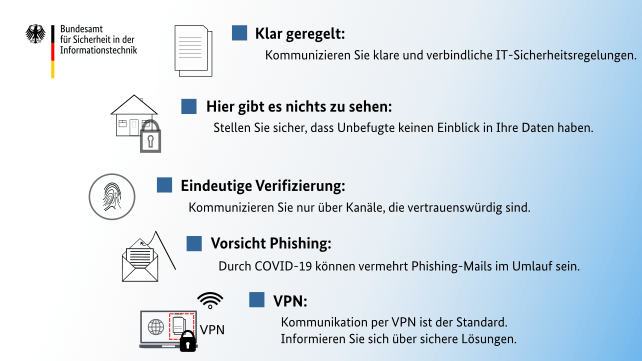

Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt vor Coronavirus-Phishing: "Cyberkriminelle nutzen einen Anlass wie Corona gerne, um Phishing- oder Spam-Kampagnen zu starten", sagt ein Sprecher der Behörde. Auf seiner Website verweist das BSI auf Phishing-Mails im Namen der Sparkassen. Die geben an, dass Nutzer wegen der Coronakrise ihre Daten aktualisieren sollen. Wer das tut, gibt seine Daten an Kriminelle. Darüber hinaus liegen dem BSI aber "keine Erkenntnisse vor, nach denen eine Zunahme von Cyberangriffen über das übliche Grundrauschen hinaus zu beobachten wäre."

Was Sie im Homeoffice beachten sollten

Auf seiner Website nennt das BSI Tipps zum sicheren Arbeiten im Homeoffice. Wenn möglich, sollten Nutzer ein Virtual Private Network (VPN) nutzen. Der verschlüsselt den Datenverkehr zwischen Absender und Empfänger. Mehr zu VPN lesen Sie hier. Auch rät das BSI, den Heimarbeitsplatz wie das Büro zu behandeln. Das heißt: Wenn Sie den Arbeitsplatz verlassen, sollten sie Türen abschließen. Und: "Geben Sie Dritten keine Chancen durch einsehbare oder gar geöffnete Fenster."

Stefan Vollmer, Technischer Direktor bei TÜV Süd, rät, den Arbeitsrechner nicht für privates Surfen zu verwenden. "Man sollte den Firmenlaptop als isoliertes Gerät sehen und wirklich nur Tätigkeiten darauf ausführen, die für die Arbeit unbedingt notwendig sind", sagt Vollmer in einer Podcastfolge des TUV Süd. Auch sollten Geräte im Privathaushalt immer mit aktuellen Updates versorgt sein – seien es die smarte Glühbirne oder der Sprachassistent. Das ist besonders wichtig, wenn der Arbeitsrechner im selben WLAN wie die Haushaltsgeräte eingeloggt ist. Denn: "Diese Geräte bieten eine gewissen Angriffsfläche, darüber sollte man sich bewusst sein", so Vollmer.

Christian Lueg von Eset empfiehlt, den Router auf Updates zu checken und für den Administratorzugang auf dem Gerät ein einmaliges Passwort zu nutzen. Die Einstellungen dafür finden Sie im Router-Menü, das sich über einen Browser aufrufen lässt. Für gewöhnlich müssen Sie dafür die IP-Adresse 192.168.2.1 in die Adressleiste eingeben.

Wer für das Homeoffice seinen Privatrechner nutzen muss, sollte zudem darauf achten, dass immer aktuelle Updates installiert sind. "Unser Tipp ist es, dass Nutzern, wenn möglich, das automatische Installieren von Updates aktivieren sollten", sagt Lueg. Auch eine Antivirensoftware sei ratsam. Was noch helfen kann: das Nutzen einer Zwei-Faktor-Authentifizierung. "Sollte so eine Lösung nicht vorhanden sein, sollten Heimarbeiter Rücksprache mit ihrer IT-Abteilung halten, die diese Zugänge bereitstellen müssen", sagt Lueg.

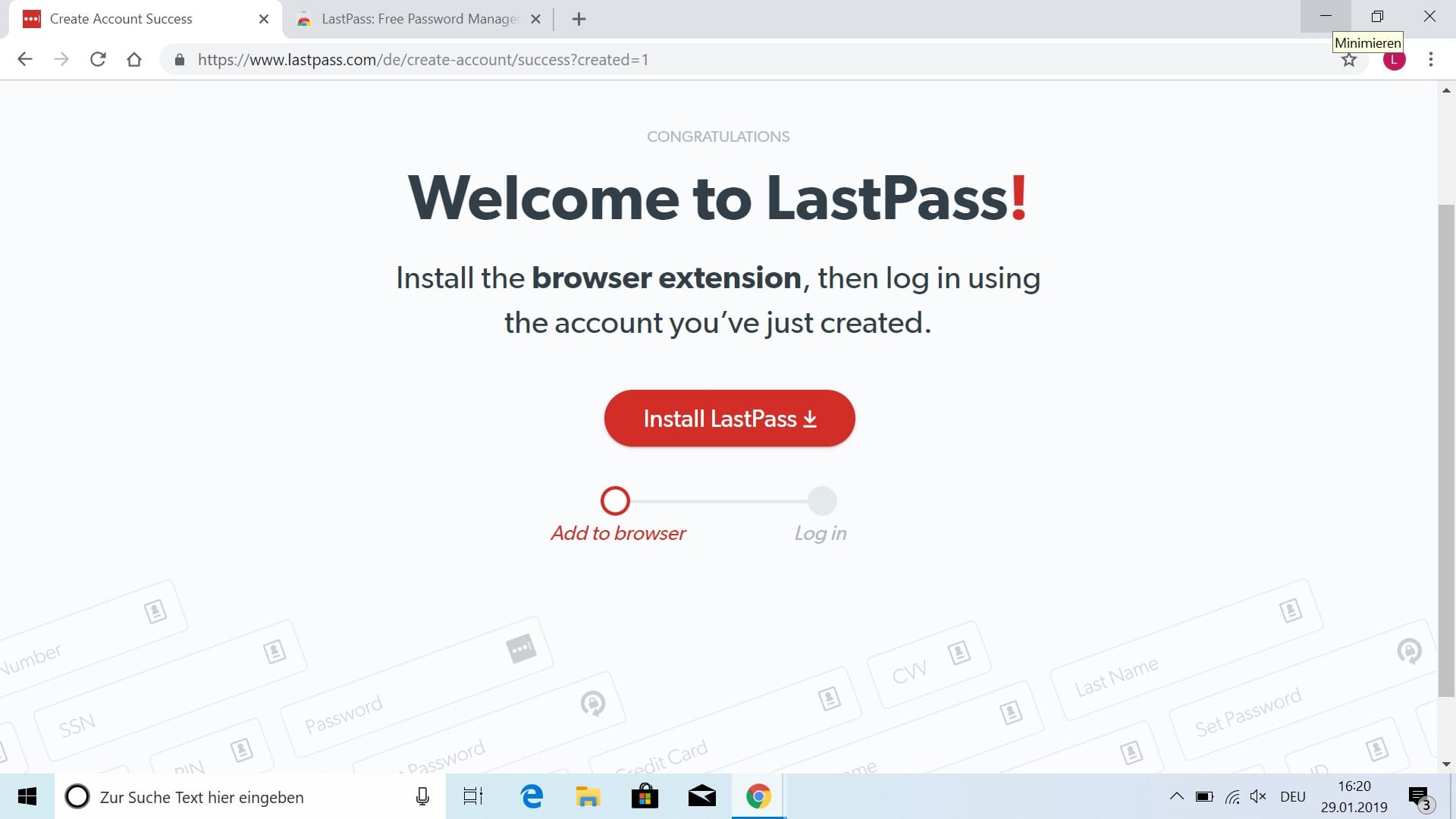

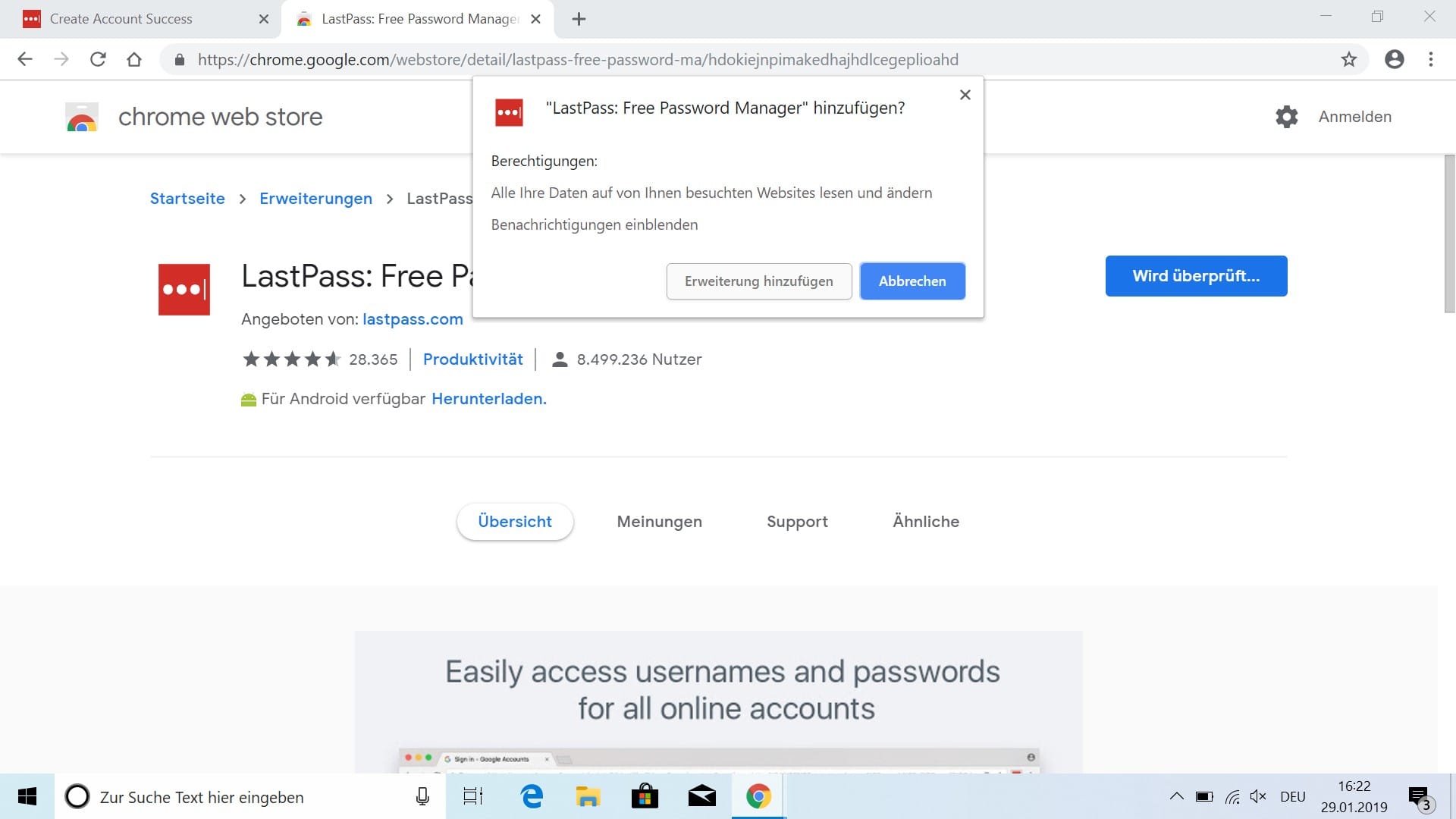

Sensible Informationen sollten Sie zudem nur über sichere Chat-Programme austauschen, die eine Ende-zu-Ende-Verschlüsselung anbieten, empfiehlt das Sicherheitsunternehmen G DATA. Wichtig ist auch, sichere Passwörter zu verwenden – das gilt auch abseits von Corona-Zeiten. Tipps zu sicheren Passwörtern finden Sie hier. Verwenden Sie zudem nicht das gleiche Passwort für mehrere Accounts. Wer sich alle Passwörter nicht merken kann, dem kann ein Passwort-Manager helfen. Mehr dazu lesen Sie hier.

Wie erkenne ich Betrugsmails?

Wer Probleme vermeiden will, sollte am besten nicht auf Betrugs-Mails wie Phishing oder Spam hereinfallen. Allgemeine Tipps, wie Sie Phishing-Tipps erkennen, finden Sie hier. Welche Betrugsmaschen es noch gibt und warum immer noch so viele Menschen darauf hereinfallen, lesen Sie hier.

Wichtig ist generell ein Misstrauen – besonders, wenn die Mails mit Coronavirus-Bezug erhalten. So verlangen Banken oder Unternehmen wie Amazon für gewöhnlich nicht per E-Mail, dass Nutzer ihre Daten aktualisieren. Klicken Sie zudem nie auf unaufgefordert gesendete Links. Tippen Sie die Webadresse des Unternehmens stattdessen manuell in die Adressleiste ein.

- Ob Sie Betrugsmails erkennen, können Sie mit diesem Quiz prüfen

Hüten Sie sich besonders vor Mails, die im Namen eines Kollegen oder ihres Unternehmens gesendet werden und dringende Aufrufe oder ungewöhnliche Nachrichten enthalten. Denn dahinter könnte der Trojaner Emotet stecken, der das Konto gekapert hat. Im Zweifel rufen Sie die Person an und fragen, ob sie wirklich eine Mail verschickt hat. Das mag aufwendig klingen, aber eine Infektion mit Emotet kann sowohl Nutzern, als auch der Firma schaden. Mehr zu Emotet und wie gefährlich der Trojaner ist, lesen Sie hier.

Wenn Sie vermuten, dass Ihr Gerät infiziert ist, sollten Sie sich an Ihre IT-Abteilung wenden. Um zu vermeiden, dass Unbefugte aus der Ferne auf das Gerät zugreifen können, sollten Sie es vom Internet trennen. Schalten Sie dafür das WLAN aus und trennen Sie auch LAN-Kabel.

Auch Krankenhäuser betroffen

Doch nicht nur Privatnutzer, auch öffentliche Einrichtungen sind in Coronazeiten besonders gefährdet, sagt Holger Unterbrink von Cisco Talos. "Krankenhäuser waren auch vor Corona schon ein beliebtes Ziel, gerade für Attacken mit Erpressungsprogrammen." Die Pandemie mache die Krankenhäuser noch systemkritischer als zuvor. "Für bestimmte Leute ist das noch mehr Anreiz, die entsprechend anzugreifen."

So registrierte die Sicherheitsfirma F-Secure in den vergangenen zwei Wochen vier Angriffe auf Krankenhäuser mit Erpressungs-Trojanern, die IT-Systeme verschlüsseln und Lösegeld fordern. Aber: Man könne nicht feststellen, ob sie gezielt oder automatisiert angegriffen worden seien, sagte Mikko Hyppönen von F-Secure. Und außerdem liege die Angriffsrate auf üblichem Niveau – und dass es noch keinen Anstieg gebe, sei eine gute Nachricht.

- Eigene Recherche

- Podcast des TÜV Süd zum Thema

- GDATA.de: "Sorgen um Corona-Virus: So klappt’s mit dem sicheren Home-Office"

- BSI zu Corona-Phishing

- Mit Material der Nachrichtenagentur der dpa

Quellen anzeigen